【漏洞预警】Nginx LDAP代码执行漏洞(CNVD-2022-54473) 安全公告

分类

新闻公告

阅读1774 次

发布日期 2022-08-02

尊敬的用户 您好

8月1日,Nginx LDAP代码执行漏洞被国家信息安全漏洞共享平台收录,编号CNVD-2022-54473。

【漏洞描述】

Nginx是美国Nginx公司的一款轻量级Web服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器。

Nginx LDAP 存在代码执行漏洞,攻击者可利用该漏洞通过发送恶意制作的请求标头到系统上,从而来覆盖配置参数,导致任意代码执行。

【漏洞评级】

高危

【受影响版本】

18.1且使用了特定实现的ldap nginx服务

【排查方法】

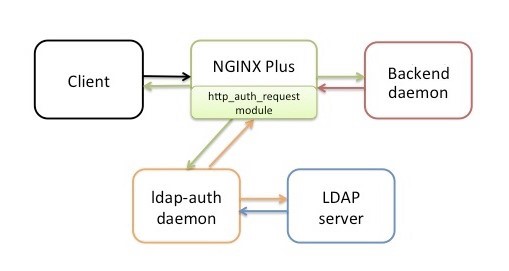

参考该链接:https://www.nginx.com/blog/nginx-plusauthenticate-users/ 是否使用实现以下结构的服务:

1. Nginx是否使用ngx_http_auth_request 模块该模块非默认构建,使用 –with-http_auth_request_module 配置参数时才会构建启用

2. 是否安装有LDAP服务并配置使用

3. 是否安装使用Python LDAP 模块:python-ldap

4. 是否使用nginx-ldap-auth Nginx引用实现来实现LDAP认证代理

【修复建议】

1. 升级至安全版本。

2. 优化上述LDAP 架构,改用其他实现模式。

【相关链接】

https://www.nginx.com/blog/addressing-security-weaknesses-nginx-ldap-reference-implementation/

https://www.cnvd.org.cn/patchInfo/show/342211

郑州易方科贸有限公司

2022.8.2